Les exploits de pont et les compromissions administratives ont entraîné la plupart des pertes d’avril, révélant des faiblesses critiques dans les couches d’infrastructure DeFi.

Avril 2026 a marqué une forte escalade des violations de la sécurité cryptographique, avec des pertes atteignant 620 millions de dollars en seulement 20 jours. L’activité s’est étendue sur 12 incidents distincts, ce qui en fait le pire mois depuis la violation de Bybit en février 2025. Les modèles d’attaques allaient de l’ingénierie sociale aux échecs de contrats intelligents, sans qu’aucune méthode ne domine au début. Néanmoins, les données montrent un regroupement clair des pertes autour de quelques faiblesses critiques.

Le total des dommages était 3,7 fois supérieur au total combiné pour l’ensemble du premier trimestre 2026. Une part importante des pertes provenait de vulnérabilités au niveau de l’infrastructure plutôt que d’erreurs de codage isolées. Les ponts inter-chaînes, les points d’accès administratifs et les systèmes de garantie sont devenus des cibles principales. Les attaquants se sont concentrés sur les domaines où la confiance et l’automatisation se croisent.

Première vague de piratage cryptographique motivée par l’ingénierie sociale

SelonDéfiLlama, le mois d’avril s’est ouvert sur l’un des incidents les plus importants de l’année. Drift Protocol a subi un exploit de 285 millions de dollars lié à une ingénierie sociale à long terme. Les attaquants ont passé des mois à se faire passer pour une société commerciale pour renforcer leur crédibilité auprès des équipes internes.

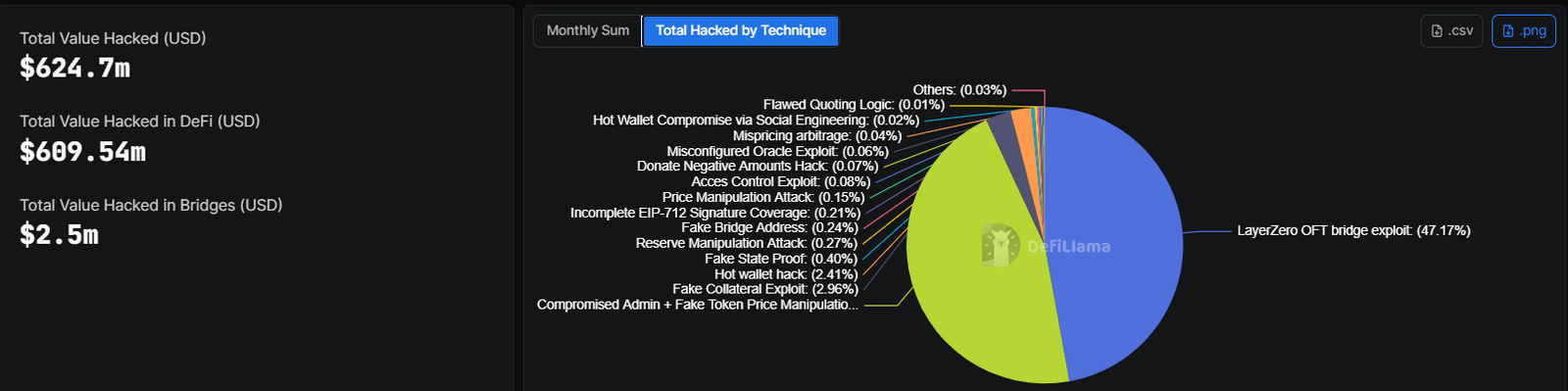

Source de l’image : DefiLlama

L’accès s’est fait par le biais de transactions pré-signées approuvées par les membres du Conseil de sécurité. Une fois le contrôle pris, les attaquants ont déposé de fausses garanties et vidé les coffres-forts en quelques minutes. Des rapports liaient la violation àGroupes de hackers nord-coréens, ajoutant du poids géopolitique à l’incident.

Des exploits plus petits ont rapidement suivi, puisque Silo Finance a perdu 392 000 $ en raison d’une mauvaise configuration d’Oracle. Le même jour, Dango a subi une perte de 410 000 $ liée à un bug de contrat intelligent. Les deux cas ont mis en évidence des risques persistants dans la configuration des protocoles et les pratiques d’audit.

La pression sur les pools de liquidités s’est accrue après un exploit de 1,67 million de dollars ciblant les paires de trading BSC. Une attaque de prêt éclair contre la chaîne BNB a suivi, drainant 1,6 million de dollars en manipulant les réserves.

- L’ingénierie sociale a permis un accès approfondi au système sans exploits au niveau du code

- Les erreurs de configuration d’Oracle ont exposé les protocoles de prêt à des erreurs de tarification

- Les prêts flash ont permis une manipulation rapide des réserves dans les pools à faible liquidité

- Les bugs des contrats intelligents sont restés un contributeur récurrent mais de moindre ampleur

Aethir a perdu 423 000 $, tandis que SubQuery Network etHyperponta enregistré des pertes combinées dépassant 2,5 millions de dollars. Les surfaces d’attaque se sont étendues au-delà du noyau DeFi jusqu’aux couches d’infrastructure.

Le piratage de domaine a ajouté une autre dimension. CoW Swap a perdu 1,2 million de dollars après que des attaquants ont pris le contrôle de son domaine. Zerion a également signalé un exploit de 100 000 $, montrant que les systèmes frontaux restent vulnérables.

L’escalade en milieu de mois frappe les échanges et les prêts

La mi-avril a été marquée par une évolution vers des violations coordonnées de plus grande envergure. Grinex a perdu 13,74 millions de dollars, les fonds étant acheminés vers des dizaines de portefeuilles. La plateforme a attribué l’attaque à des acteurs du renseignement étrangers, même si la vérification reste floue.

Dans le même temps, Rhea Lend a enregistré un exploit de 18,4 millions de dollars. L’analyse des transactions par Chainalysis a suggéré une possible arnaque à la sortie, laissant une incertitude quant à l’intention.

L’attention s’est ensuite portée sur l’infrastructure inter-chaînes.Varech DAOa subi un exploit de 292 millions de dollars lié à une vulnérabilité du pont LayerZero. Les attaquants ont drainé 116 500 rsETH en une seule transaction, soit 18 % de l’offre.

L’impact s’est propagé rapidement sur les marchés des prêts DeFi.Aavefait désormais face à 177 millions de dollars de créances irrécouvrables liées à une garantie rsETH non liquidable. Le risque de crédit a augmenté pour l’une des plus grandes plateformes du secteur.

Les exploits liés aux ponts ont représenté 47,17 % des pertes totales au cours du mois. Les autres méthodes sont restées fragmentées, chacune contribuant à moins de 3 % individuellement.

L’activité de piratage cryptographique de fin de mois montre une faiblesse systémique

Des incidents ultérieurs ont confirmé que les vulnérabilités n’étaient pas isolées. Juicebox et Thetanuts Finance ont perdu des sommes modestes, tandis que Volo Vault a enregistré une violation de 3,5 millions de dollars liée à la conception du coffre-fort.

D’autres exploits ont touché Kipseli et Giddy, montrant que les attaquants continuaient de cibler des plates-formes plus petites. Les pertes antérieures de MONA se sont ajoutées à l’impact cumulatif.

- Les faux exploits collatéraux représentaient près de 3 % des pertes totales

- De fausses attaques de preuve d’état ont révélé les faiblesses des systèmes de vérification

- La manipulation des réserves a montré un risque persistant chez les teneurs de marché automatisés

- Les lacunes dans la validation des signatures ont permis des approbations de transactions non autorisées

L’activité du week-end a ajouté un autre cas aux récents piratages.Purrlenda perdu 1,5 million de dollars après qu’une transaction multisig suspecte ait accordé un accès au pont non autorisé. Les attaquants ont exploité les nouveaux privilèges en quelques heures.

Les ponts entre chaînes restent un point d’échec constant. Les données d’avril confirment qu’un petit nombre de faiblesses est à l’origine de la plupart des pertes. L’accès administrateur, l’infrastructure de pont et les systèmes de garantie présentaient la concentration de risques la plus élevée.

La pression en matière de sécurité cryptographique continue de croître à mesure que les attaquants affinent leurs méthodes sur les vecteurs en chaîne et hors chaîne.

Source : Live Bitcoin News

Laisser un commentaire