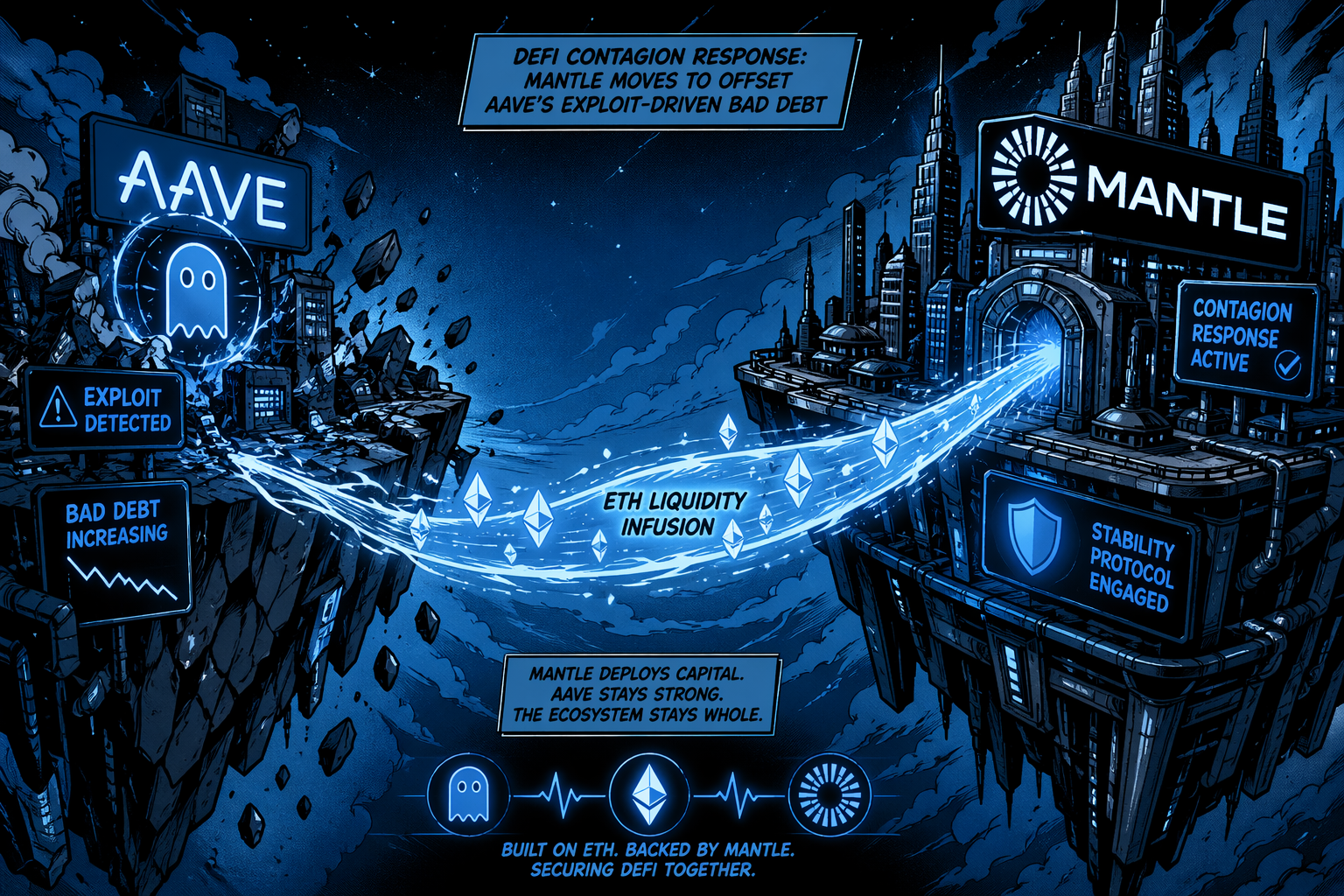

Mantle biedt 30K ETH-steun om Aave’s slechte schuld te beheersen na een $292M exploit die systemisch DeFi-risico blootlegde

Stress van een grote exploit blijft doorwerken in gedecentraliseerde financiën, waardoor protocollen worden gedwongen om gecoördineerde reacties te geven. Liquiditeitsgaten en risico’s van slechte schulden hebben de uitleenmarkten onder druk gezet. Als reactie hierop is een groot Ethereum Layer 2-project naar voren getreden met een gestructureerd steunplan.

Mantle Stelt 30.000 ETH-lening aan Aave Voor om Exploitverliezen te Dekken

Mantle heeft een lening van maximaal 30.000 ETH aan Aave DAO voorgesteld om verliezen aan te pakken die verband houden met de recente exploit waarbij Kelp DAO betrokken was. Het voorstel, genaamd MIP-34, schetst een kredietfaciliteit die bedoeld is om slechte schulden op te vangen die verband houden met gecompromitteerd rsETH-onderpand op Aave V3.

Details in het voorstel geven aan dat de Mantle Treasury de ETH zou verstrekken met een looptijd van maximaal 36 maanden. De rentevoorwaarden zullen naar verwachting de Lido-stakingopbrengsten volgen, met een toeslag van 1%. Vervroegde aflossing blijft een optie, waardoor Aave flexibiliteit krijgt bij het beheren van verplichtingen.

Bovendien zei Mantle dat het plan inactieve treasury-gelden zou omzetten in een rendementsgenererende positie en tegelijkertijd een belangrijke DeFi-partner zou ondersteunen. Nauwere banden met Aave zouden kunnen helpen om de aanwezigheid van Aave op het Mantle-netwerk uit te breiden. Op zijn beurt zou de rente die uit de lening wordt verdiend, terugkeren naar de treasury van Mantle, waar het ecosysteemfinanciering of tokenprogramma’s kan ondersteunen.

Following this week's rsETH incident involving @KelpDAO and @LayerZero_Core, a proposal has been put forward for Mantle to contribute a loan facility to @aave's coordinated relief effort.

The loan would form part of a wider coordinated framework, structured to minimize…

— Mantle (@Mantle_Official) April 24, 2026

Tegelijkertijd blijven risicocontroles een kernonderdeel van de structuur. Een multisig-portemonnee zou het onderpand beheren, waarbij Mantle eersteklas rechten erover behoudt. Daarnaast zou Aave 5% van zijn inkomsten en ten minste $11 miljoen aan AAVE-tokens als onderpand verstrekken. Als aan de verplichtingen niet wordt voldaan, wordt de lening onmiddellijk opeisbaar.

Steun voor het plan is al gekomen van Bybit, een grote geldschieter van Mantle. CEO Ben Zhou wees op eerdere momenten waarop de industrie samenkwam tijdens crises. Hij voegde eraan toe dat vergelijkbare samenwerking nog steeds belangrijk is in tijden van spanning.

$292M Kelp DAO-exploit Escaleert naar Groot Aave Schuldrisico

Het probleem gaat terug naar een exploit op 18 april waarbij een cross-chain bridge aangedreven door LayerZero betrokken was. Aanvallers manipuleerden delen van het systeem om zonder toestemming ongeveer 116.500 rsETH-tokens te minten, ter waarde van ongeveer $292 miljoen. Onderzoekers koppelden de aanval ook aan methoden die verband houden met de Lazarus Group, waaronder node-compromis en gecoördineerde verstoring.

Besmetting verspreidde zich snel zodra gestolen activa Aave binnenkwamen. De aanvaller stortte ongeveer $221 miljoen aan rsETH als onderpand en leende grote hoeveelheden ETH-gebaseerde activa. Die activiteit stelde Aave bloot aan aanzienlijke slechte schulden toen het onderliggende onderpand zijn integriteit verloor.

Interne beoordelingen van Aave schetsten twee mogelijke uitkomsten, met verliezen variërend tussen $124 miljoen en $230 miljoen, afhankelijk van herstelroutes. Dergelijke scenario’s deden zorgen rijzen over solvabiliteitsbuffers binnen uitleenpools en benadrukten systeemrisico’s die verband houden met cross-protocol afhankelijkheden.

Ondertussen meldden blockchain-analisten dat de aanvaller een groot deel van de gestolen ETH al heeft omgezet in Bitcoin via THORChain en vergelijkbare platforms. Verplaatsing van activa tussen ketens bemoeilijkt herstelinspanningen en verlaagt de kans op het terugkrijgen van fondsen.

Geef een reactie