Các cuộc khai thác cầu nối và xâm phạm quyền quản trị đã gây ra phần lớn tổn thất trong tháng 4, làm lộ ra những điểm yếu nghiêm trọng trong các lớp cơ sở hạ tầng DeFi.

Tháng 4 năm 2026 đánh dấu sự gia tăng mạnh mẽ trong các vụ vi phạm bảo mật tiền điện tử, với tổn thất lên tới 620 triệu USD chỉ trong 20 ngày. Hoạt động trải rộng trên 12 sự cố riêng biệt, khiến đây trở thành tháng tồi tệ nhất kể từ vụ vi phạm Bybit vào tháng 2 năm 2025. Các mô hình tấn công đa dạng, từ kỹ thuật xã hội đến lỗi hợp đồng thông minh, không có phương pháp đơn lẻ nào chiếm ưu thế ngay từ đầu. Tuy nhiên, dữ liệu cho thấy sự tập trung rõ ràng của tổn thất xoay quanh một số điểm yếu quan trọng.

Thiệt hại tổng cộng cao gấp 3,7 lần so với tổng số của cả quý 1 năm 2026. Một phần đáng kể tổn thất đến từ các lỗ hổng ở cấp cơ sở hạ tầng thay vì các lỗi mã hóa riêng lẻ. Cầu nối xuyên chuỗi, điểm truy cập quản trị và hệ thống tài sản thế chấp trở thành mục tiêu chính. Những kẻ tấn công tập trung vào các lĩnh vực nơi sự tin cậy và tự động hóa giao nhau.

Làn sóng tấn công tiền điện tử đầu tháng do kỹ thuật xã hội thúc đẩy

Theo DefiLlama, tháng 4 mở đầu bằng một trong những sự cố lớn nhất trong năm. Drift Protocol hứng chịu một vụ khai thác trị giá 285 triệu USD liên quan đến kỹ thuật xã hội dài hạn. Những kẻ tấn công đã dành nhiều tháng để đóng giả một công ty giao dịch nhằm xây dựng uy tín với các đội ngũ nội bộ.

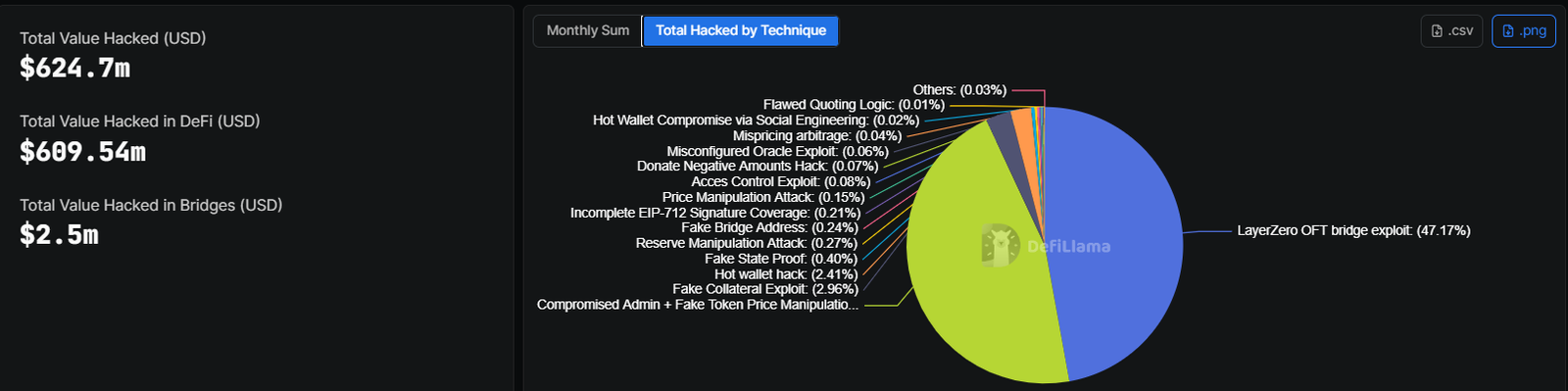

Nguồn hình ảnh: DefiLlama

Quyền truy cập có được thông qua các giao dịch đã được ký trước do các thành viên Hội đồng Bảo mật phê duyệt. Khi đã kiểm soát được, những kẻ tấn công đã gửi tài sản thế chấp giả và rút sạch các kho tiền trong vòng vài phút. Các báo cáo liên kết vụ vi phạm này với các nhóm tin tặc Triều Tiên, làm tăng thêm trọng lượng địa chính trị cho sự cố.

Các vụ khai thác nhỏ hơn nhanh chóng xảy ra sau đó, khi Silo Finance mất 392.000 USD do cấu hình oracle sai. Cùng ngày, Dango chịu thiệt hại 410.000 USD liên quan đến lỗi hợp đồng thông minh. Cả hai trường hợp đều chỉ ra những rủi ro đang diễn ra trong việc thiết lập giao thức và thực hành kiểm toán.

Áp lực lên các nhóm thanh khoản gia tăng sau một vụ khai thác trị giá 1,67 triệu USD nhắm vào các cặp giao dịch BSC. Một cuộc tấn công vay flash trên BNB Chain tiếp theo, rút 1,6 triệu USD bằng cách thao túng dự trữ.

- Kỹ thuật xã hội cho phép truy cập sâu vào hệ thống mà không cần khai thác ở cấp mã

- Cấu hình oracle sai làm lộ các giao thức cho vay trước các lỗi định giá

- Các khoản vay flash cho phép thao túng dự trữ nhanh chóng trong các nhóm thanh khoản thấp

- Lỗi hợp đồng thông minh vẫn là yếu tố đóng góp thường xuyên nhưng nhỏ hơn

Aethir mất 423.000 USD, trong khi SubQuery Network và Hyperbridge ghi nhận tổng thiệt hại vượt quá 2,5 triệu USD. Các bề mặt tấn công mở rộng ra ngoài DeFi cốt lõi vào các lớp cơ sở hạ tầng.

Chiếm quyền điều khiển tên miền đã thêm một khía cạnh khác. CoW Swap mất 1,2 triệu USD sau khi những kẻ tấn công giành quyền kiểm soát tên miền của nó. Zerion cũng báo cáo một vụ khai thác trị giá 100.000 USD, cho thấy các hệ thống frontend vẫn dễ bị tổn thương.

Leo thang giữa tháng nhắm vào các sàn giao dịch và cho vay

Giữa tháng 4 chứng kiến sự chuyển hướng sang các vụ vi phạm phối hợp lớn hơn. Grinex mất 13,74 triệu USD, với số tiền được chuyển qua hàng chục ví. Nền tảng này quy kết cuộc tấn công cho các tác nhân tình báo nước ngoài, mặc dù việc xác minh vẫn chưa rõ ràng.

Đồng thời, Rhea Lend ghi nhận một vụ khai thác trị giá 18,4 triệu USD. Phân tích giao dịch của Chainalysis cho thấy khả năng là một vụ rút lui có chủ đích, để lại sự không chắc chắn về ý định.

Sự chú ý sau đó chuyển sang cơ sở hạ tầng xuyên chuỗi. Kelp DAO hứng chịu một vụ khai thác trị giá 292 triệu USD liên quan đến lỗ hổng cầu nối LayerZero. Những kẻ tấn công đã rút 116.500 rsETH trong một giao dịch duy nhất, tương đương 18% nguồn cung.

Tác động lan rộng nhanh chóng trên các thị trường cho vay DeFi. Aave hiện phải đối mặt với 177 triệu USD nợ xấu liên quan đến tài sản thế chấp rsETH không thể thanh lý. Rủi ro tín dụng đã gia tăng đối với một trong những nền tảng lớn nhất trong lĩnh vực này.

Các vụ khai thác liên quan đến cầu nối chiếm 47,17% tổng tổn thất trong tháng. Các phương pháp khác vẫn bị phân mảnh, mỗi phương pháp đóng góp dưới 3% riêng lẻ.

Hoạt động tấn công tiền điện tử cuối tháng cho thấy điểm yếu hệ thống

Các sự cố sau đó xác nhận rằng các lỗ hổng không phải là riêng lẻ. Juicebox và Thetanuts Finance mất số tiền khiêm tốn, trong khi Volo Vault ghi nhận một vụ vi phạm trị giá 3,5 triệu USD liên quan đến thiết kế kho tiền.

Các vụ khai thác tiếp theo nhắm vào Kipseli và Giddy, cho thấy những kẻ tấn công tiếp tục nhắm vào các nền tảng nhỏ hơn. Các tổn thất trước đó từ MONA đã làm tăng thêm tác động tích lũy.

- Khai thác tài sản thế chấp giả chiếm gần 3% tổng tổn thất

- Tấn công bằng chứng trạng thái giả làm lộ điểm yếu trong hệ thống xác minh

- Thao túng dự trữ cho thấy rủi ro tiếp diễn trong các nhà tạo lập thị trường tự động

- Khoảng trống xác thực chữ ký cho phép phê duyệt giao dịch trái phép

Hoạt động cuối tuần đã thêm một trường hợp khác vào các vụ tấn công gần đây. Purrlend mất 1,5 triệu USD sau một giao dịch multisig đáng ngờ đã cấp quyền truy cập cầu nối trái phép. Những kẻ tấn công đã khai thác các đặc quyền mới trong vòng vài giờ.

Các cầu nối xuyên chuỗi vẫn là điểm yếu nhất quán. Dữ liệu tháng 4 xác nhận rằng một tập hợp nhỏ các điểm yếu đã gây ra hầu hết tổn thất. Quyền truy cập quản trị, cơ sở hạ tầng cầu nối và hệ thống tài sản thế chấp mang mức độ tập trung rủi ro cao nhất.

Áp lực bảo mật tiền điện tử tiếp tục gia tăng khi những kẻ tấn công tinh chỉnh các phương pháp trên cả hai vectơ on-chain và off-chain.

Để lại một bình luận